In 9 March, 2016 During my research I was able to replicate the attack and issue valid certificates without verifying the ownership of the website which I will explain later in my post, the vulnerability was reported and fixed within hours.ウェブサイトの所有権を検証しないで、正当な証明書が交付されるというものですね。脆弱性は報告の後数時間で修正されたとのことです。

以下、彼のブログ記事を元に、脆弱性の内容と修正方法について説明します。

問題の説明

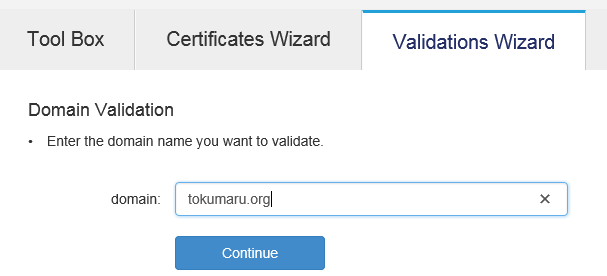

StartSSLのドメイン認証証明書は無料で交付されるため、私も実験用サイトなどで利用しており、アカウントを既にもっています。以下、tokumaru.orgというドメイン名の認証を試みます。以下は、Validation WizardからDomain Validationを選択して、ドメイン名(tokumaru.org)を入力しているところです。

その後サイト側でwhois情報を参照(以前はこのステップはなかったと記憶していますが)し、whoisに登録されたメールアドレスその他、認証に用いるメールアドレスを返します。

上記のレスポンスは、ドメイン名の所有者であることを確認するためのメールアドレスの一覧ですね。これを元に、画面は以下のように変わります。POST /Validate/GetWhois HTTP/1.1 ← whois情報を得るためのリクエスト … domainName=tokumaru.org&isNewWhois=1 HTTP/1.1 200 OK ← whois情報その他からのメールアドレス一覧 Content-Type: application/json; charset=utf-8 Content-Length: 105 ... "0|proxy@whoisprotectservice.com|postmaster@tokumaru.org|hostmaster@tokumaru.org|webmaster@tokumaru.org|"

ラジオボタンは動的に生成されていますが、DOMの内容を見ると、以下の内容になっています。

ここで「Send Verification Code」ボタンを押すと、以下のリクエストがAJAXで送信されます。<input name="ValidateEmails" type="radio" checked="checked" value="proxy@whoisprotectservice.com">proxy@whoisprotectservice.com <input name="ValidateEmails" type="radio" value="postmaster@tokumaru.org">postmaster@tokumaru.org <input name="ValidateEmails" type="radio" value="hostmaster@tokumaru.org">hostmaster@tokumaru.org <input name="ValidateEmails" type="radio" value="webmaster@tokumaru.org">webmaster@tokumaru.org

POST /Validate/SendDomainVerifyEmail HTTP/1.1 ← 認証コードを送信するリクエスト

Content-Type: application/x-www-form-urlencoded; charset=UTF-8

Content-Length: 69

Cookie: fid=DE64D0FE74B0…

domainName=tokumaru.org&sendToEmail=postmaster%40tokumaru.org&index=0

HTTP/1.1 200 OK ← レスポンス

Content-Type: application/json; charset=utf-8

Content-Length: 12

{"status":1}

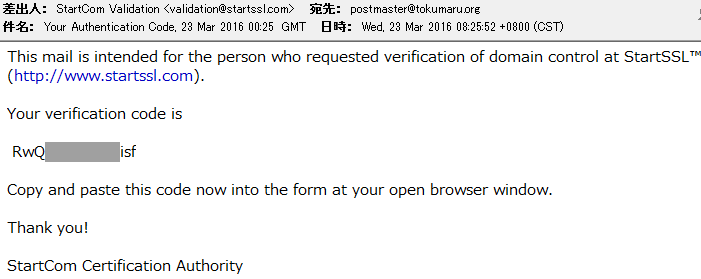

赤字で示したpostmaster%40tokumaru.orgに検証コードを送り、それを受信できることでドメイン名の正当な所有者であることを検証するという、ドメイン認証証明書の検証方法としてよくある方法です。ここで指定したメールアドレスに以下のようなメールが届きます。このメール中のverification codeを先の画面上で入力してValidationボタンを押せば、ドメイン認証は完了です。

ここで問題は、さきほど赤字で示したメールアドレスを別のものに差し替えてもそのまま動いてしまうことでした。例えば、cracker@gmail.comのようなメールアドレスに差し替えても、そこにverification codeが送信され、tokumaru.orgのドメイン名の認証が通ってしまうということです。これはまずい…

どう修正すべきか

Osama almanna's blogでは、わざわざ古いOWASP Top 10 2004を参照して、これはinvalidated input vulnerability(検証されていない入力値の脆弱性)と指摘しています。確かに、正しいメールアドレスのリスト(ホワイトリスト)はサイト側は分かっているので、これと比較検証することで、正しいメールアドレスであることは確認できます。しかし、メールアドレスは4つの選択肢から選ぶわけなので、フルのメールアドレスは表示のためだけに用い、ラジオボタンの属性値は1から4の数字にしてしまえば、仮に検証で多少ミスをしたとしても、まったく関係のないメールアドレスを指定できてしまうことはなかったはずです。つまり、メールアドレスの選択肢はユーザ入力ではなく、システム側で生成した値なのに、それを文字列として受け取ることが問題と言えます。

まとめると、以下のようになります。

- 利用者本人からも改変されると困る値はtype=hiddenのinput要素やラジオボタン、セレクト要素などで受け渡しせずに、セッション変数を用いるべし

- 上記で複数の値から利用者に選択させる場合は、選択肢の中身はセッション変数におき、数字等で選択の指定をさせるとよい

【HASHコンサルティング広告】

HASHコンサルティング株式会社は、ウェブアプリケーションのセキュリティに関心のあるセキュリティエンジニアを募集しています。

興味のある方は、twitterやfacebookのメッセージ、あるいは問い合わせページからお問い合わせください。

こんにちは。

返信削除ブログの趣旨と違って申し訳ございません

SQLインジェクションの質問です

SQLインジェクションの動画を見ていたんですが疑問が残っています

動画上でorder by でカラム数を特定しunion selectでselectを繋げてるのはなんとなくわかるのですが

id=3129 の所を id=-3129のようにダッシュを加えたら 何個かカラムのidと思われる数字が浮かび上がっていました

動画主はそこで一番上のidに対して「脆弱性のカラム」みたいにメモ帳に実況してたんですが これはどういう仕組みで脆弱なカラムだとわかったのでしょうか?ダッシュの意図を知りたいです

エントリと無関係な質問は ask.fm https://ask.fm/tokumaru にてお願い致します。ただし、いただいた内容だと少々情報が不足しており、回答は難しいと思います。

削除